Forskere fra det kinesiske universitet i Zheijiang opdagede en meget interessant ting, nemlig at de intelligente assistenter i mobiltelefoner (i dette tilfælde Siri og Alexa) kan angribes på en meget enkel måde, uden at ejeren af den angrebne enhed har nogen idé om det. Ultralydsstyrede angreb er uhørlige for det menneskelige øre, men mikrofonen i din enhed kan registrere dem, og som det viser sig, kan den kommanderes i mange tilfælde.

Det kunne være interesserer dig

Denne angrebsmetode kaldes "DolphinAttack" og fungerer efter et meget simpelt princip. Først er det nødvendigt at konvertere menneskelige stemmekommandoer til ultralydsfrekvenser (bånd 20 Hz og højere) og derefter sende disse kommandoer til den målrettede enhed. Alt hvad der er nødvendigt for en vellykket lydtransmission er en telefonhøjttaler forbundet til en lille forstærker og en ultralydsdekoder. Takket være den følsomme mikrofon i den angrebne enhed genkendes kommandoerne, og telefonen/tabletten tager dem som klassiske stemmekommandoer fra sin ejer.

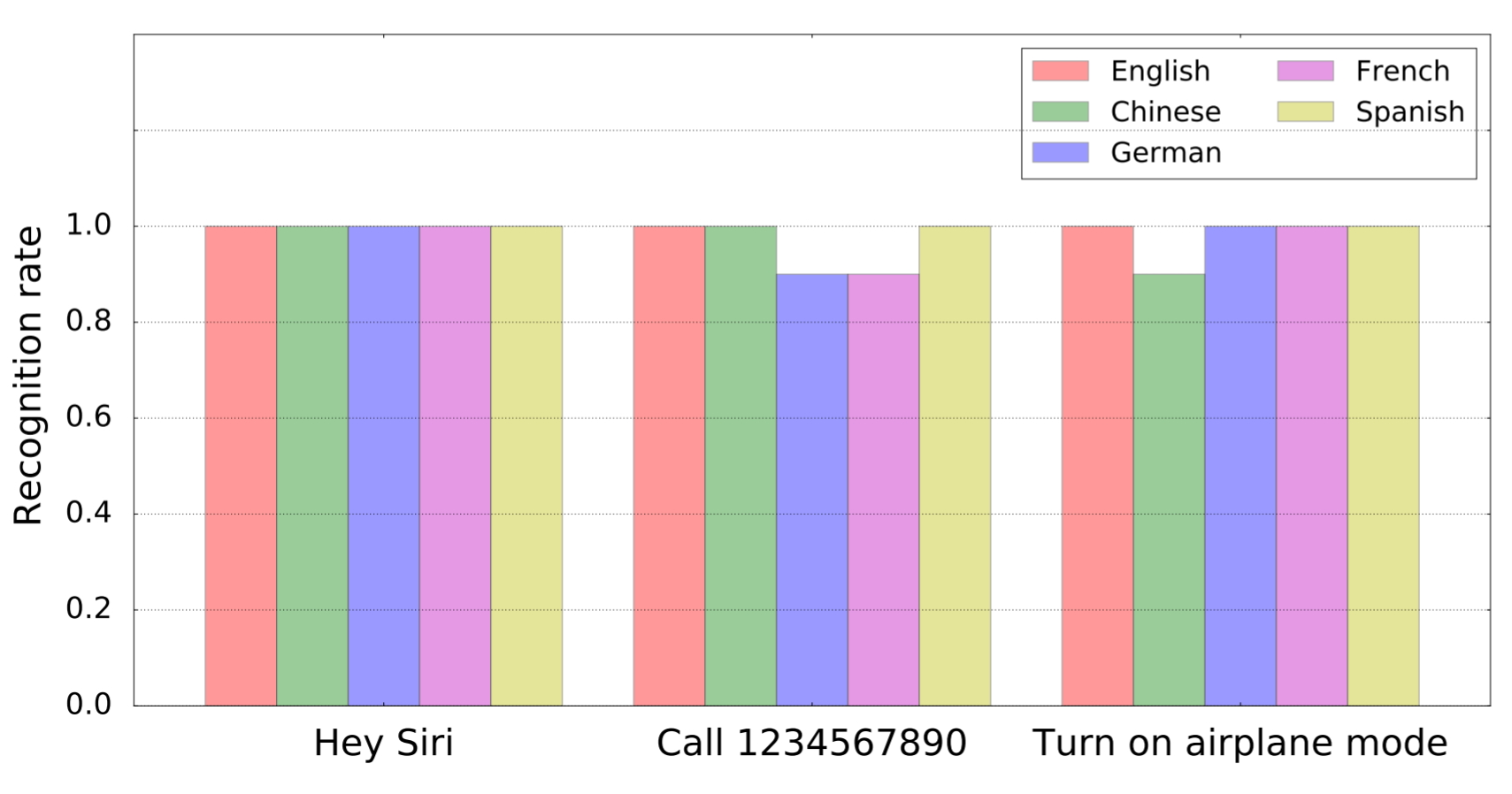

Som en del af undersøgelsen viste det sig, at stort set alle kvindelige assistenter på markedet reagerer på sådanne justerede kommandoer. Uanset om det er Siri, Alexa, Google Assistant eller Samsung S Voice. Apparatet, der blev testet, havde ingen indflydelse på testresultatet. Reaktionen fra assistenterne blev derfor modtaget både fra telefonen og fra en tablet eller computer. Specifikt blev iPhones, iPads, MacBooks, Google Nexus 7, Amazon Echo og endda Audi Q3 testet. I alt var der 16 enheder og 7 forskellige systemer. Ultralydskommandoer blev registreret af alle. Hvad der måske er endnu mere uhyggeligt er, at de modificerede (og uhørlige for det menneskelige øre) kommandoer også blev genkendt af talegenkendelsesfunktionen.

Der blev brugt flere procedurer i testene. Fra en simpel kommando til at ringe op til et nummer, til at åbne en dikteret side eller ændre specifikke indstillinger. Som en del af testen var det endda muligt at ændre destinationen for bilens navigation.

Den eneste positive nyhed om denne nye metode til at hacke enheden er det faktum, at den i øjeblikket fungerer på omkring halvanden til to meter. Forsvar vil være svært, da udviklerne af stemmeassistenter ikke vil begrænse frekvenserne af de kommandoer, der sanses, da dette kan føre til en dårligere funktion af hele systemet. I fremtiden skal der dog findes en eller anden løsning.

kilde: Engadget

Da du oversætter artiklen, kunne du have gjort den mere forståelig. Fra den engelske original er det meget mindre forvirrende, hvordan det fungerer. Forsvar er trivielt, bare ignorer de kommandoer, der kun kommer på ultralydsfrekvenser.

Ja, og som det fremgår af artiklen, vil udviklere ikke fortsætte med at ignorere kommandoer fra ultralydsfrekvenser, da det ikke er helt klart, hvordan dette ville påvirke den resulterende kvalitet og genkendelsesmuligheder af klassiske stemmekommandoer.

Nej, artiklen siger at skære spektret. Jeg foreslog at ignorere inputtet, som kun består af ultralydsdelen af spektret.